警惕!八萬臺海康威視攝像機網上裸奔

責編:gltian |2022-09-02 14:16:02一項新的研究發現,由于所有者未安裝去年發布的固件更新,或者在首次設置設備時未更改默認密碼,中國企業海康威視制造的八萬多臺閉路電視(CCTV)攝像機在網上裸奔。

研究發現海康威視攝像機未打補丁或未改默認密碼

去年首次發現的漏洞CVE-2021-36260很容易遭到利用,攻擊者向攝像機連接的脆弱Web服務器發送一條定制消息即可利用漏洞造成破壞。海康威視已于去年9月通過固件更新修復了這個問題,28萬多臺受影響攝像機的所有者均可獲得并安裝此更新。

網絡安全公司CYFIRMA發布白皮書稱,盡管已發現野生漏洞利用程序,但100個國家/地區的2300個組織仍未應用海康威視發布的固件更新修復這八萬多臺CCTV攝像機的系統。

其中一個漏洞利用程序在去年10月曝光,另一個于今年2月公開,黑客無需高深技術就能輕松使用漏洞利用程序,并在黑客論壇上大肆分享。去年12月,基于Mirai的僵尸網絡利用此漏洞進行自我傳播,并將遭感染系統納入DDoS攻擊大軍。

CYFIRMA在白皮書中表示,有俄語論壇正在售賣依賴可利用海康威視攝像機的網絡入口點,可供集結僵尸網絡或橫向移動到網絡的其他部分。

網絡戰目標

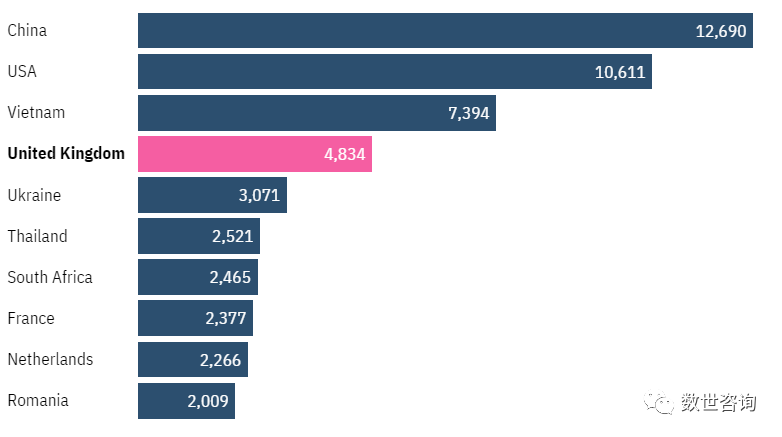

CYFIRMA分析了28.5萬臺海康威視Web服務器,其中約8萬臺仍然容易遭到利用,這些脆弱設備雖然大多數位于中國和美國,但英國、烏克蘭和法國亦存在此類有漏洞的設備。超過2000臺終端因缺乏修復而暴露在網上。

多種黑客都在利用這個未修復的漏洞,因此沒有什么特定的利用模式,但CYFIRMA表示,有證據表明黑客國家隊亦參與其中,例如APT41和APT10,以及專門從事網絡間諜活動的俄羅斯黑客。

英國脆弱攝像機數量第四多

未修復海康威視攝像機地理分布

數量排前10的國家/地區(2022年8月)

CYFIRMA在白皮書中寫道:“尤其是在俄羅斯論壇上,我們觀察到有人在售賣海康威視攝像機產品的被盜憑證。黑客可以利用這些憑證來訪問設備,并進一步拓展攻擊路徑,侵入組織環境。”

此前,CYFIRMA曾觀察到有黑客團伙利用一種流行的連接產品發起名為“think pocket”的網絡間諜活動,針對美國、日本、英國和澳大利亞的電信、能源、國防、研究和政府部門等行業。使用海康威視漏洞利用程序的攻擊與此網絡間諜活動類似。

研究人員寫道:“鑒于當前地緣政治驅動的網絡戰在全球范圍內暗潮洶涌,我們猜測各民族國家支持的黑客組織會加強對關鍵基礎設施、國家實體、國防部門等的網絡攻擊。”

“此類設備中的開放漏洞和端口只會加劇對目標組織及其國家經濟與國家實力的影響,很有必要修復海康威視攝像機產品的軟件漏洞,將之更新到最新版本。”

保留默認密碼

漏洞并不是這些攝像機的所有者面臨的唯一問題。很多人使用弱密碼的事實也給了黑客可乘之機,有些情況下,用戶甚至會保留默認密碼,而不是遵照初始設置時的建議重置密碼。

網絡安全供應商ESET全球安全顧問Jake Moore表示,弱密碼和容易被利用的漏洞問題相結合,形成了破壞力強大的“雙重打擊”。他向IT媒體Tech Monitor透露:“操作這些攝像機的人都應該立即安裝最新的固件補丁,而且毋庸置疑,該用強密碼。”

海康威視攝像機遍布全球,世界各地的政府和辦公建筑中起碼運行著上千萬臺,僅英國的建筑物里估計就有100萬臺。英國部署有海康威視攝像機的地點包括政府和公共物業。一直以來,英國都存在反對使用海康威視攝像機的聲音,其部分原因是西方一貫造謠中國利用海康威視設備進行監視,此外有傳言說該公司與中國政府關系密切。

最近,英國工作與養老金部(DWP)從其辦公樓中拆除了海康威視設備,衛生和社會保健部也取消了與該公司的閉路電視合同。今年7月,英國上下兩院67名議員呼吁在全國范圍內封殺海康威視和另一家中國公司大華技術。

圍繞此類公司的擔憂不斷加重,英國政府對此作出回應稱:“政府非常重視英國公民、系統和機構的安全,采取了一系列措施審查種種安排的完整性”。

CYFIRMA白皮書

https://www.cyfirma.com/hikvision-surveillance-cameras-vulnerabilities/

來源:數世咨詢